SPF (Sender Policy Framework)

SPF (Sender Policy Framework) ist ein Verfahren zur Absender-Authentifizierung, das prüft, ob die Absenderadresse einer E-Mail gefälscht ist. Bei einer SPF-Prüfung prüft der Eingangsserver, ob eine eingehende E-Mail von einem autorisierten Server stammt. Dazu prüft der Eingangsserver, ob die IP-Adresse des Ausgangsservers in einem SPF-Eintrag in der DNS-Zone der Absender-Domain eingetragen ist. In einem SPF-Eintrag sind die IP-Adressen der Server eingetragen, die zum Versand von E-Mails einer Domain autorisiert sind.

DKIM (DomainKeys Identified Mail)

DKIM (DomainKeys Identified Mail) ist ein Verfahren, bei dem ausgehende E-Mails digital signiert werden. Der Mailserver (oder der jeweilige Mail-Dienst) fügt beim Versand eine Signatur in den Header der E-Mail ein. Empfänger können diese Signatur prüfen, indem sie den zugehörigen öffentlichen Schlüssel per DNS auslesen.

Dadurch kann der Empfänger erkennen, ob die E-Mail unterwegs unverändert geblieben ist und ob sie tatsächlich von einem Server signiert wurde, der zur Domain gehört. DKIM funktioniert unabhängig davon, über welche IP-Adresse die E-Mail versendet wurde – entscheidend ist die gültige Signatur.

Technisch wird dafür ein zusätzlicher DNS-Eintrag (meist ein TXT-Record) gesetzt, der den öffentlichen DKIM-Schlüssel enthält. Der dazugehörige Name enthält üblicherweise einen „Selector“, damit mehrere Schlüssel parallel genutzt und später sauber rotiert werden können.

DMARC (Domain-based Message Authentication, Reporting & Conformance)

DMARC baut auf SPF und DKIM auf und legt fest, wie Empfänger mit E-Mails umgehen sollen, die die Prüfungen nicht bestehen oder nicht zur Absenderdomain passen. Zusätzlich kann DMARC Berichte liefern, mit denen sichtbar wird, wer E-Mails im Namen der Domain versendet und ob SPF/DKIM korrekt greifen.

Wichtig ist dabei das sogenannte „Alignment“: Es reicht nicht, dass SPF oder DKIM irgendeinen Check bestehen – die geprüfte Domain muss auch zur sichtbaren Absenderdomain („From:“) passen. Genau das sorgt in der Praxis dafür, dass Spoofing deutlich schwieriger wird.

DMARC wird ebenfalls als DNS-Eintrag (TXT-Record) veröffentlicht und enthält eine Policy, z. B.:

- p=none: Nur auswerten/berichten, keine Maßnahmen

- p=quarantine: auffällige E-Mails eher in Spam/Quarantäne

- p=reject: auffällige E-Mails ablehnen

In der Regel wird DMARC schrittweise eingeführt: erst „none“, dann nach Auswertung der Berichte „quarantine“ und später (wenn alles sauber ist) „reject“.

Warum SPF, DKIM und DMARC zusammengehören

SPF, DKIM und DMARC ergänzen sich und sollten immer zusammen betrachtet werden. SPF prüft, ob ein Server grundsätzlich für den Versand im Namen der Domain autorisiert ist, DKIM stellt sicher, dass die E-Mail beim Transport nicht verändert wurde und von einer berechtigten Stelle signiert ist.

DMARC verbindet beide Verfahren zu einer klaren Richtlinie: Es legt fest, was passieren soll, wenn SPF/DKIM nicht passen, und sorgt dafür, dass die Prüfungen auch wirklich zur sichtbaren Absenderdomain („From:“) gehören. Damit wird Spoofing deutlich erschwert und zugleich transparent, welche Systeme tatsächlich im Namen der Domain E-Mails versenden.

SPF, DKIM und DMARC einrichten

SPF, DKIM und DMARC werden in der Regel über DNS-Einträge konfiguriert. Welche Werte genau gesetzt werden müssen, hängt davon ab, über welche Systeme E-Mails im Namen der Domain versendet werden. Bevor Änderungen vorgenommen werden, sollte daher geprüft werden, welche Dienste tatsächlich E-Mails mit Ihrer Domain als Absender versenden.

Schritt1: DNS Records setzen

- SPF-Record setzen oder erweitern

Der SPF-Record wird als TXT-Eintrag zur Domain gespeichert und enthält die Systeme, die im Namen der Domain versenden dürfen.

Wichtig: Pro Domain darf nur ein SPF-Record existieren. Falls bereits ein SPF-Record vorhanden ist, muss dieser ergänzt werden (nicht als zweiter SPF-TXT-Eintrag angelegt).

Folgendes Setting empfiehlt sich für Hornetsecurity:

v=spf1 include:spf.hornetsecurity.com ~all

Gibt es weitere Dienste, die im Namen Ihrer Domain versenden (z. B. Newsletter, ERP- oder Ticketsysteme), müssen diese ebenfalls im SPF-Record berücksichtigt werden.

- DKIM aktivieren und DNS-Eintrag setzen

Damit Sie unsere DKIM-Validierung für eingehende E-Mails bzw. die DKIM-Signatur für ausgehende E-Mails aktivieren können, ist es zunächst notwendig, dass Sie unseren CNAME-Eintrag in der DNS-Zone Ihrer Domain setzen.

Setzen Sie die folgenden zwei CNAME-Einträge in der DNS-Zone Ihrer Domain:

hse1._domainkey.DOMAIN.TLD CNAME hse1._domainkey.hornetsecurity.com

hse2._domainkey.DOMAIN.TLD CNAME hse2._domainkey.hornetsecurity.com- DMARC-Record erstellen

DMARC-Records können individuell angepasst werden. Eine gute Anleitung dafür finden Sie zum Beispiel bei Wikipedia.

Schritt 2: Im Mail Security Portal aktivieren

- SPF DKIM und DMARC Aktivieren

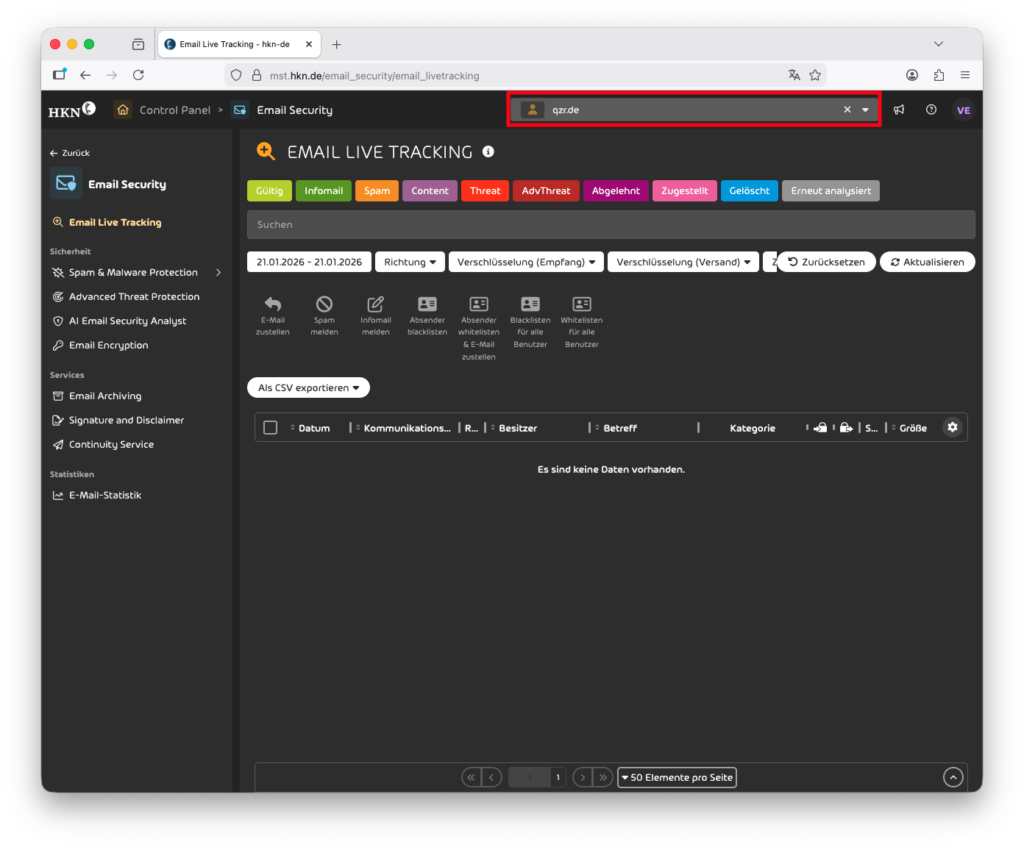

Um SPF, DKIM und DMARC zu aktivieren, öffnen sie unser Mail Security Portal mit Ihren Admin Zugangsdaten.

Dort angekommen wählen sie in der Bereichsauswahl ihre Domain aus

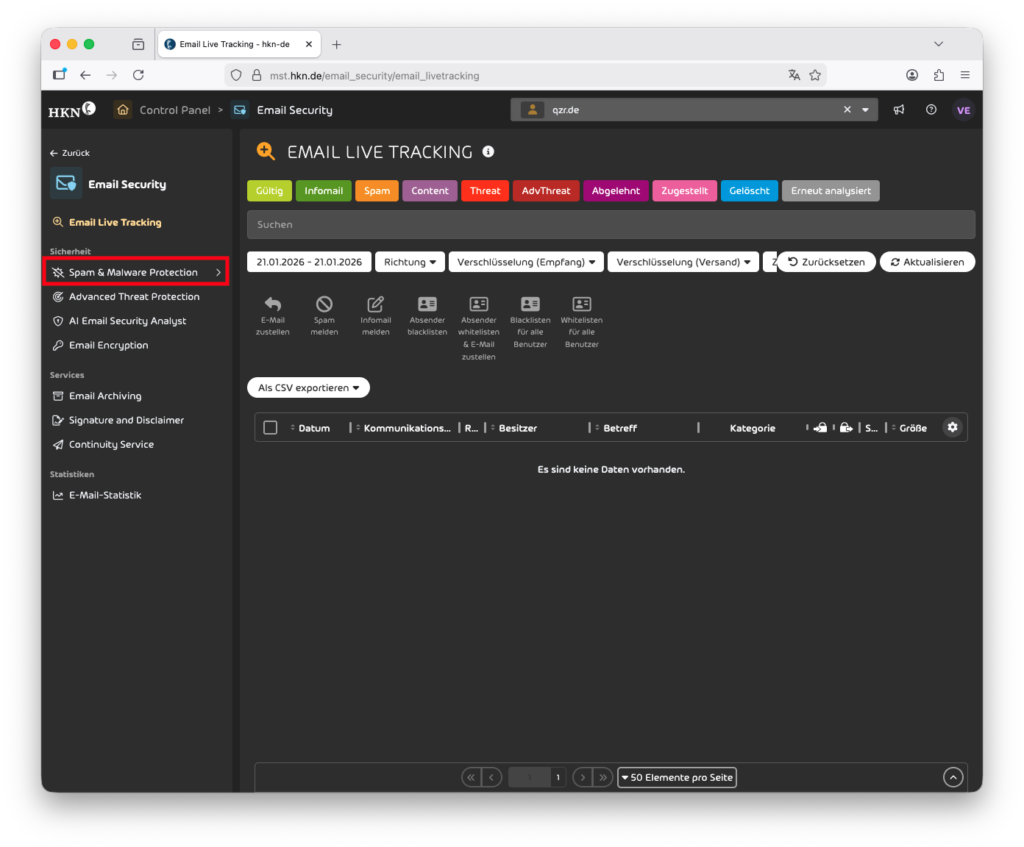

Dann gehen sie Links unter Sicherheit auf Spam& Malware Protection

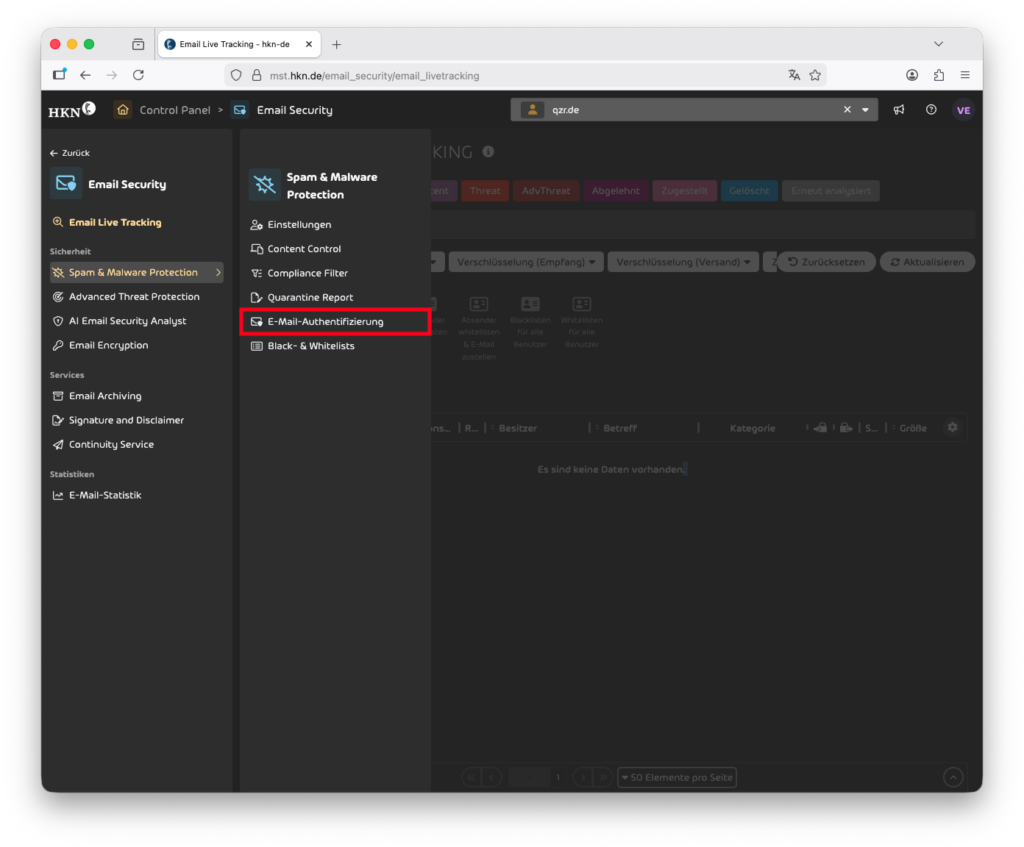

Wenn sie mit dem Mauszeiger über Spam& Malware Protection sind, öffnet sich ein Menü, dort klicken sie dann auf E-Mail-Authentifizierung

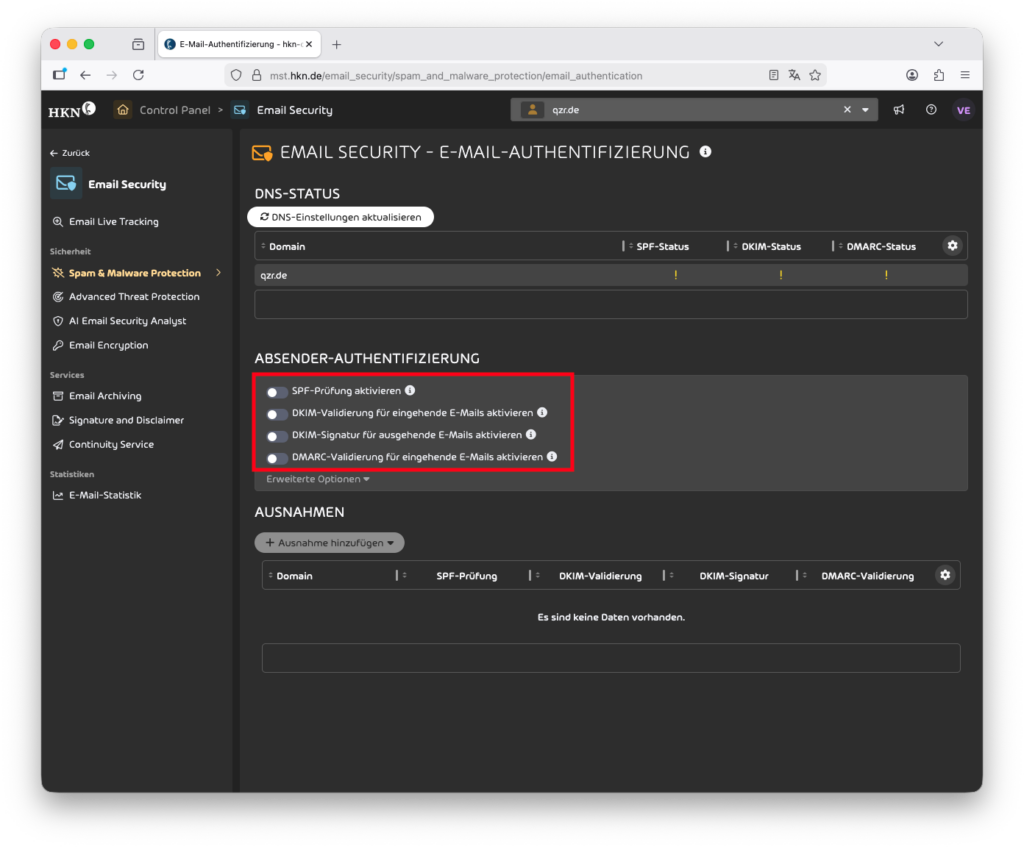

Jetzt sind sie in den E-Mail Security Einstellungen hier können sie unter dem Punkt Absender Authentifizierung die Punkte

- die SPF-Prüfung

- DKIM Validierung für eingehende M-Mails

- DKIM Signatur für ausgehende E-Mails

- DMARC Validierung für Eingehende E-Mails

Aktivieren

- Konfiguration prüfen

- Nach dem Setzen oder Ändern der DNS-Einträge sollte geprüft werden, ob SPF, DKIM und DMARC korrekt greifen. Typische Hinweise finden sich in den Headern einer Testmail (z. B. „Authentication-Results“). Dort ist ersichtlich, ob SPF und DKIM bestehen und ob DMARC „pass“ ist.