In diesem Artikel finden Sie alle Mindesteinstellungen und sonstige Tipps, damit Sie unsere Mail Security Tools optimal nutzen können. Da unser Partner für die Mail Security Tools die Hornetsecurity ist, verweisen einige Links in der Anleitung direkt auf Seiten unseres Partners.

1. Einstellung der Firewall

Im ersten Schritt wird die Erreichbarkeit Ihres Mailservers festgelegt. Dazu soll in Richtung Ihrer Firewall getestet werden, ob eine Zustellung von E-Mails überhaupt möglich ist. Außerdem unterbindet eine richtig konfigurierte Firewall die direkte Zustellung von Spam-Mails direkt aus dem Internet.

Folgende IP-Bereiche müssen für den Mailverkehr freigegeben werden:

- Bereich: 83.246.65.0/24 mit Subnetzmaske 255.255.255.0, entspricht 83.246.65.1 bis 83.246.65.255

- Bereich: 94.100.128.0/20 mit Subnetzmaske 255.255.240.0, entspricht 94.100.128.1 bis 94.100.143.255

- Bereich: 185.140.204.0/22 mit Subnetzmaske 255.255.252.0, entspricht 185.140.204.1 bis 185.140.207.255

- Bereich: 173.45.18.0/24 mit Subnetzmaske 255.255.255.0, entspricht 173.45.18.1 bis 173.45.18.255

Die Regeleinstellung ist auf Port 25 ausgerichtet, solange keine anderen Angaben vorliegen. Dies lässt sich natürlich Ihren Wünschen entsprechend anpassen. Übrigens hat dies keinen Einfluss auf eine mögliche TLS Verbindung. Wenn Ihr Mailserver dies anbietet, wird auch via Port 25 auf TLS geschwenkt.

Die Konfiguration lässt sich unter dem Hornetsecurity Firewall Checker überprüfen.

2. Überprüfung der MST-Control Panel Konfiguration

Nachdem die Firewall so konfiguriert ist, dass Ihr Mailserver alle E-Mails von Hornetsecurity entgegennehmen kann, steht der nächste Schritt an, die Umstellung der MX-Records. Bevor Sie dies jedoch vornehmen können, sind die wichtigsten Einstellungen im Control Panel zu überprüfen. Die Zugangsdaten zum Control Panel haben Sie bereits in einer vorangegangenen E-Mail erhalten. Falls Sie Ihr Passwort ändern möchten, können Sie dies auf der Startseite zurücksetzen. Im Control Panel können die Lösungen im Bereich „Management“ konfiguriert werden. Folgende Punkte sollten dort vor dem nächsten Schritt unbedingt noch einmal überprüft werden:

- Sind alle Aliasdomains angelegt?

- Stimmt die IP oder der Hostname Ihres Mailservers?

- Ist die IP-Adresse des Mailservers für den Versand eingetragen und freigegeben?

- Wurde der Spamreport mit den gewünschten Zustellzeiten eingerichtet?

- Sind alle Postfächer korrekt angelegt?

Sind diese Punkte alle korrekt konfiguriert, steht der Umstellung der MX-Records nichts mehr im Weg.

3. Umstellung der MX-Record

Sind die Konfigurationen aus Punkt 2 geprüft und einsatzbereit, richtet sich der Fokus nun auf den MX-Record. Über diesen wird gesteuert, wohin die E-Mails für eine Domain gesendet werden. Technisch wird dabei durch den Versender die Ziel-Domain nach MX aufgelöst und mit dem verantwortlichen Host eine Verbindung initiiert. Hier treten die Systeme von Hornetsecurity auf den Plan. Um die E-Mails zu filtern und zu verarbeiten, werden die E-Mails via MX-Record auf ein neues Ziel umgelenkt:

MX Prio 10 mx19a.antispameurope.com

MX Prio 20 mx19b.antispameurope.com

MX Prio 30 mx19c.antispameurope.com

MX Prio 40 mx19d.antispameurope.com

Hinweis: Wenn Sie Kunde bei 1und1 sind, müssen andere MX-Records gesetzt werden. Nähere Informationen erhalten Sie hier.

Kann die Konfiguration nicht selbst durchgeführt werden, empfiehlt sich eine Kontaktaufnahme mit dem verantwortlichen DNS Provider. Je nach DNS-System, Webservice oder Provider kann es notwendig sein, die MX-Einträge jeweils mit einem . (Punkt) abzuschließen. Bitte im Zweifel unbedingt vorab klären, sonst kann es zu erheblichen Problemen kommen.

Bei allen DNS-basierten Änderungen ist die übliche Karenzzeit bis zu 24h zu beachten, da es möglich ist, dass in diesem Zeitraum noch nicht alle DNS-Systeme weltweit die neuen Settings kennengelernt haben.

4. Setzen der SPF-Record

Zusätzlich zu dem MX-Record lässt sich bei den DNS-Einstellungen noch der SPF-Record setzen. Dieser wird als TXT-Eintrag zur Domain gespeichert und gibt an, welche Systeme im Namen der Domain versenden dürfen. Dies wird unter Umständen durch den externen Empfänger ausgewertet, aber auch durch den Spamfilter Service von Hornetsecurity, um z. B. Täuschungsversuche wie Spoofing zu erkennen. Es ist also sehr sinnvoll, den TXT-Eintrag anzupassen oder zu erweitern. Folgendes Setting empfiehlt sich:

“v=spf1 include:antispameurope.com ~all”

Gibt es noch andere Dienste, die im Namen Ihrer jeweiligen Domain versenden dürfen? Zum Beispiel Newsletterdienste oder ERP- & Ticketsysteme, um nur einige Möglichkeit zu nennen. Dann wäre an dieser Stelle eine gute Gelegenheit, dies zu überprüfen und ergänzend im SPF zu hinterlegen. Auch hier empfiehlt sich die Kontaktaufnahme mit dem zuständigen Provider, sollten die Settings nicht selbstständig durchgeführt werden können.

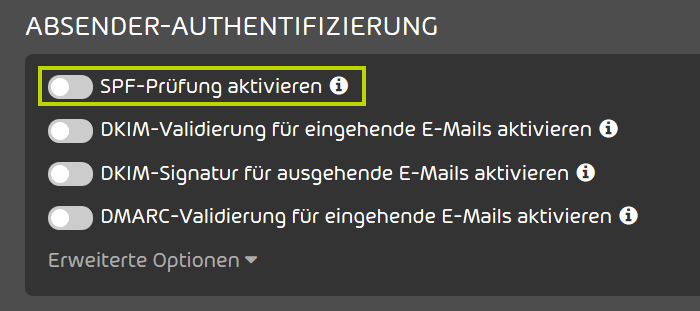

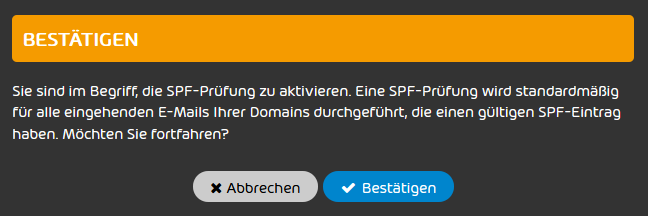

Jetzt können Sie die SPF-Prüfung aktivieren, um zu prüfen, ob die IP-Adresse des Ausgangsservers einer eingehenden E-Mail in den SPF-Einträgen der Domain des Absenders eingetragen und autorisiert ist, E-Mails von der Domain zu verschicken.

- Eine Warnmeldung wird angezeigt.

- Klicken Sie auf Bestätigen.

Die SPF-Prüfung wird für alle Domains aktiviert, die unter der ausgewählten Domain liegen und für die korrekte SPF-Einträge gesetzt sind.

5. Einrichtung des Relaying

Mit dem Relaying (dem E-Mail-Versand) wird die Aufschaltungsphase komplettiert. Voraussetzung hierfür ist, dass die externe IP-Adresse im Control Panel eingetragen wurde (siehe 3. Abschnitt). Über diesen zusätzlichen, bereits automatisch integrierten Service kann die volle Palette der E-Mail-Services genutzt werden. Beim Relaying werden ausgehende Nachrichten auf Viren oder Content Policies geprüft und anschließend an den Empfänger übermittelt. Hornetsecurity nutzt für das Relaying einen Hostname-Cluster mit diversen angeschlossenen Loadbalancern: hsrelay01.antispameurope.com

Whitelabel-Alternative: domain.tld.relay.cloud-security.netdomain.tld ist durch die tatsächlich genutzte Domain zu ersetzen. Als Port wird 25 genutzt. Eine TLS Verbindung wird immer bevorzugt.